Los datos en línea suelen ser bastante seguros. Si todos son cuidadosos con las contraseñas y otras medidas de protección, se puede considerar que están guardados en una bóveda tan impenetrable que ni siquiera todas las supercomputadoras del mundo, trabajando juntas durante 10.000 años, podrían descifrarla.

Pero el mes pasado, Google y otras empresas publicaron resultados que sugieren que un nuevo tipo de ordenador, un ordenador cuántico, podría abrir la bóveda con muchos menos recursos de lo que se pensaba anteriormente. Los cambios se están produciendo en dos frentes. Por un lado, gigantes tecnológicos como IBM y Google compiten por construir ordenadores cuánticos cada vez más grandes: IBM espera lograr una ventaja real sobre los ordenadores clásicos en algunos casos especiales este año, y un sistema “tolerante a fallos” aún más potente para 2029.

Por otro lado, los teóricos están perfeccionando los algoritmos cuánticos: trabajos recientes demuestran que los recursos necesarios para romper la criptografía actual pueden ser mucho menores que las estimaciones anteriores.

¿El resultado final? El día en que las computadoras cuánticas puedan romper la criptografía de uso generalizado, denominado ominosamente “Día Q”, podría estar acercándose más rápido de lo esperado.

La carrera por el hardware cuántico

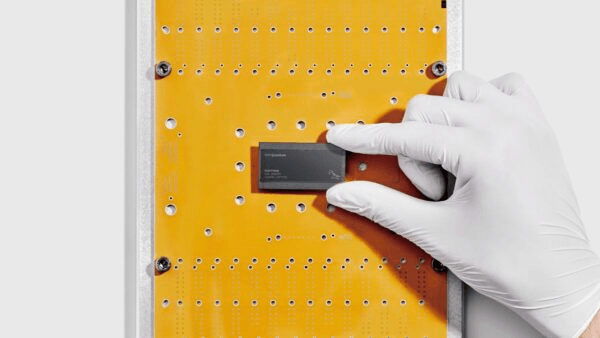

Las computadoras cuánticas se construyen a partir de bits cuánticos, o cúbits, que utilizan las propiedades contraintuitivas de objetos muy pequeños para realizar cálculos de una manera diferente y, a veces, mucho más eficiente que las computadoras tradicionales. Hasta ahora, la tecnología está en sus inicios, con el objetivo principal de aumentar el número de cúbits que se pueden conectar para funcionar como una sola computadora. Las computadoras cuánticas más grandes deberían ser mucho mejores en ciertas tareas que sus contrapartes tradicionales: tendrán una “ventaja cuántica”.

A finales del año pasado, IBM presentó un chip de 120 cúbits con el que espera demostrar una ventaja cuántica para algunas tareas. Google también anunció recientemente que planea acelerar su transición hacia la adopción de técnicas de cifrado que deberían ser seguras contra las computadoras cuánticas, conocidas como criptografía postcuántica.

Junto a estos gigantes tecnológicos, también florecen enfoques más novedosos. PsiQuantum utiliza cúbits basados en luz y tecnología tradicional de fabricación de chips. Plataformas experimentales como los sistemas de átomos neutros han demostrado el control de miles de cúbits en entornos de laboratorio.

En respuesta, los organismos de normalización y las agencias nacionales están estableciendo plazos cada vez más concretos para abandonar los sistemas de cifrado comunes que son vulnerables a los ataques cuánticos. En Estados Unidos, el Instituto Nacional de Estándares y Tecnología (NIST) ha propuesto una transición para abandonar la criptografía vulnerable a la computación cuántica, con la previsión de que la migración esté prácticamente finalizada para 2035. En Australia, la Dirección de Señales de Australia ha emitido directrices similares, instando a las organizaciones a comenzar a planificar de inmediato y a realizar la transición a la criptografía postcuántica para 2030.

Los algoritmos hacen que abrir cerraduras sea más rápido

El hardware es solo una parte de la historia. Igualmente importantes son los avances en algoritmos cuánticos: formas de utilizar ordenadores cuánticos para atacar el cifrado.

El gran interés por el desarrollo de la computación cuántica surgió a raíz del descubrimiento de Peter Shor en 1994 de un algoritmo que demostraba cómo las computadoras cuánticas podían encontrar eficientemente los factores primos de números muy grandes. Este truco matemático es precisamente lo que se necesita para romper el método de cifrado RSA.

Durante décadas, se creyó que una computadora cuántica necesitaría millones de cúbits físicos para representar una amenaza para el cifrado del mundo real. Esto es mucho mayor que la cantidad de cúbits que requieren los sistemas actuales, por lo que la amenaza parecía estar a una distancia prudencial.

Esa situación está cambiando

En marzo de 2026, el equipo de IA cuántica de Google publicó un estudio detallado que demostraba que se necesitarían muchos menos recursos para atacar un tipo diferente de cifrado que utiliza objetos matemáticos llamados curvas elípticas. Este es el sistema que utilizan plataformas como Bitcoin y Ethereum, y el estudio muestra cómo una computadora cuántica con menos de medio millón de cúbits físicos podría descifrarlo en minutos. Eso aún está muy lejos de las computadoras cuánticas actuales, pero es aproximadamente diez veces menos que las estimaciones anteriores.

Al mismo tiempo, un artículo preimpreso de marzo de 2026, fruto de una colaboración entre Caltech, Berkeley y Oratomic, explora las posibilidades que ofrecen las computadoras cuánticas de átomos neutros. Los investigadores estiman que el algoritmo de Shor podría implementarse con tan solo entre 10.000 y 20.000 cúbits atómicos. En uno de los diseños que proponen, un sistema con alrededor de 26.000 cúbits podría descifrar el cifrado de Bitcoin en pocos días, mientras que problemas más complejos, como el método RSA con una clave de 2048 bits, requerirían más tiempo y recursos.

En pocas palabras: los descifradores de códigos son cada vez más eficientes. Los avances en algoritmos y diseño están reduciendo progresivamente la dificultad de los ataques cuánticos, incluso antes de que exista hardware a gran escala.

¿Y ahora qué?

¿Qué significa esto en la práctica?

En primer lugar, no hay una catástrofe inmediata: la criptografía actual no se romperá de la noche a la mañana. Pero la tendencia es clara. Cada mejora en el hardware o los algoritmos reduce la brecha entre las capacidades actuales y las máquinas útiles para descifrar códigos cuánticos.

En segundo lugar, ya existen defensas viables. El NIST ha estandarizado varios algoritmos criptográficos post-cuánticos que se consideran resistentes a los ataques cuánticos.

Las empresas tecnológicas han comenzado a implementarlas en modos híbridos: Google Chrome y Cloudflare, por ejemplo, ya admiten protecciones post-cuánticas en algunos protocolos y servicios.

Los sistemas que dependen en gran medida de la criptografía de curva elíptica —incluidas las criptomonedas y muchos protocolos de comunicación seguros— requerirán especial atención. El trabajo reciente de Google subraya explícitamente la necesidad de migrar los sistemas blockchain a esquemas postcuánticos.

En definitiva, se trata de una carrera en dos frentes. No basta con seguir de cerca el progreso del hardware cuántico. Los avances en algoritmos y corrección de errores pueden ser igual de importantes, y resultados recientes demuestran que estas mejoras pueden reducir significativamente el coste estimado de los ataques.

Cada nuevo titular sobre la reducción del número de cúbits o la mayor velocidad de los algoritmos cuánticos debe entenderse por lo que es: un paso más hacia un futuro en el que las suposiciones criptográficas actuales ya no son válidas. La única defensa fiable consiste en avanzar, de forma deliberada pero decisiva, hacia una criptografía segura frente a la computación cuántica.

Fuente: Science Alert.